В Китае для кибершпионажа, помимо регулярных структур на базе подразделений НОАК и Министерства госбезопасности, используются и вольнонаемные команды хакеров. Им поручают самую грязную работу, чтобы в случае разоблачения репутационный ущерб правительству был минимален. В этой статье мы разберем их инструменты и методы.

WARNING

Вся информация в этой статье предоставлена в ознакомительных целях. Ни редакция, ни автор не несут ответственности за любой возможный вред, причиненный данными материалами.

APT10

Хакерская группа APT10 (aka Menupass, aka Red Apollo, aka Stone Panda, aka CVNX) регулярно попадает на радары аналитиков с 2009 года. Она ориентирована в первую очередь на строительные, инженерные, аэрокосмические и телекоммуникационные компании, а также правительственные организации в США, Европе и Японии. Выбор этих отраслей соответствует целям национальной безопасности Китая. По данным FireEye, за счет кибершпионажа APT10 китайское правительство получило доступ к военным разработкам, агентурным данным и другой ценной информации. Эта же группа ответственна за кражу сведений, составляющих коммерческую тайну и обеспечивающих конкурентное преимущество китайских корпораций (особенно в сфере телекома) на международном рынке.

Долгое время считалось, что после серии атак группа APT10 ушла со сцены, однако в 2016 году она снова привлекла внимание специалистов по информационной безопасности. В 2016–2017 годах APT10 провела массированные фишинговые кампании, затронувшие все шесть континентов (да, она задела даже полярные станции Антарктиды).

Операция «Облачный бункер»

Современные тенденции оптимизации бизнеса создают новые векторы атак. К примеру, сейчас крайне популярны ИТ-услуги на аутсорсинге и облачные сервисы. APT10 и другие хакерские группы начинают использовать их в качестве отправной точки для проникновения на компьютеры жертв.

Стратегия APT10 включает в себя не только классический spear phishing, но и проведение атак через поставщиков услуг. В основном APT10 использует для этого утилиту удаленного администрирования PlugX . Она интересна тем, что устанавливает связь со своим C&C, используя зараженные серверы провайдеров ИТ-сервисов. PlugX закрепляется в системе, тестирует подключение и в случае успеха настраивает прокси через серверы доверенных поставщиков услуг, маскируясь под Corel Tools и другие популярные утилиты.

Sc create CorWrTool binPath="\"C:\Windows\vss\vixDiskMountServer.exe\"" start=auto displayname="Corel Writing Tools Utility" type=own

sc description CorWrTool "Corel Graphics Corporation Applications."

ping -a

psexec.exe

Таким способом удается избежать срабатывания IDS и блокировки файрволом, поскольку трафик к облачному серверу провайдера выглядит для них безобидно.

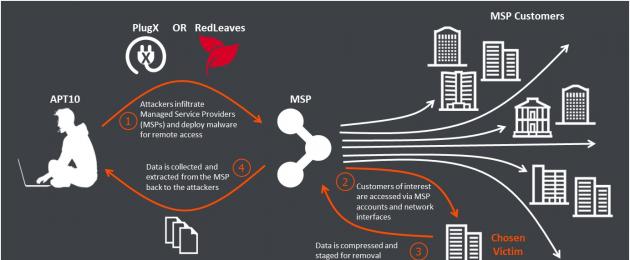

Использование ИТ-инфраструктуры управляемых услуг (Managed services providers, MSP) в качестве плацдарма для проведения APT стало особенно популярной схемой за последние два года. Специалисты подразделения Applied Intelligence компании BAE Systems расследуют их совместно с аудиторами PricewaterhouseCoopers. Упрощенная схема выглядит так.

По данным BAE, за 2016–2017 годы арсенал APT10 существенно расширился. В нем появились троян Scorpion и бэкдор SNUGRIDE - два компонента, необходимые для ускорения первого этапа атаки и превращения ее в таргетированную.

Троян «Скорпион» впервые был замечен в 2016 году во время массированной атаки на японские организации. Он проводит профилирование жертвы, собирая имя компьютера, идентификаторы запущенных процессов, путь к переменной %TEMP% и версию Internet Explorer. Затем передает закодированную системную информацию на один из жестко прописанных адресов сервера управления (C&C), используя строку User-Agent. Также он может загружать и запускать на исполнение дополнительные вредоносные модули, подготавливая следующий шаг атаки.

Основная задача бэкдора SNUGRIDE - дропнуть обратный шелл для обхода NAT и файрволов. В случае успеха он связывается с командным сервером по HTTP, но все запросы отсылает зашифрованными AES. Ключ статический и хранится локально, поэтому единственная цель шифрования - сбить с толку IDS и прочие системы анализа трафика.

После выбора целей хакеры управляли зараженными компьютерами через другие бэкдоры - RedLeaves и QuasarRAT . Оба компонента были созданы APT10 на основе открытых проектов. Первый - доработанная напильником версия Trochilus , а последний - также модифицированная в APT10 «крыса», доступная с открытым исходным кодом на GitHub. Конфигурационный файл RedLeaves «зашифрован» - XOR с ключом 0x53. Обмен с командным сервером у него тоже «шифруется» - по RC4 с ключом 88888888. Обычно RedLeaves загружается через зараженную.DLL, пользуясь тем, что при запуске любой программы поиск нужных ей динамических библиотек начинается в том же каталоге. Он просто подменяет собой ieproxy.dll в каталоге IE или какую-то другую DLL’ку из набора стандартных.

В зависимости от наличия на зараженном компьютере других компонентов APT10 RedLeaves дополняет или заменяет их функциональность. Он также может собрать первичную информацию о жертве, установить обратный шелл, найти, переслать или удалить определенные файлы, сделать и отправить скриншоты, скачать и запустить другие зловреды по команде C&C.

Интересно, что для выполнения атаки через поставщиков услуг не использовались какие-то продвинутые методики. Все ограничивалось примитивным, но действенным набором старых трюков - подсунуть сотрудникам облачного провайдера файлы с двойным расширением (.doc.exe) или прислать ярлыки на зараженные файлы под видом документов в архиве.

Здесь наблюдается парадоксальная ситуация: чем больше компании инвестируют в ИБ, тем халатнее становятся их сотрудники. Они полагаются на дорогие средства защиты, считая, что продвинутые программно-аппаратные комплексы как-то сами собой, полностью автоматически отразят все атаки. Однако, как говорил Марк Раш из Computer Sciences: «Не существует устройства, которое запретит людям вести себя по-идиотски».

После совместных действий BAE, PwC и FireEye активность APT10 существенно снизилась. Однако аналитики сходятся во мнении, что это лишь очередное затишье перед бурей.

APT12

Предположительно APT12 (aka IXESHE, aka DynCalc, aka Calc Team, aka DNSCALC, aka Numbered Panda) - это группа фрилансеров, нанятая НОАК для проведения отдельных операций. Также действует с 2009 года и обычно рассылает фишинговые письма с настоящих почтовых аккаунтов после их взлома. Преимущественно атакует СМИ и технологические компании в Японии и на Тайване.

Продолжение доступно только участникам

Вариант 1. Присоединись к сообществу «сайт», чтобы читать все материалы на сайте

Членство в сообществе в течение указанного срока откроет тебе доступ ко ВСЕМ материалам «Хакера», увеличит личную накопительную скидку и позволит накапливать профессиональный рейтинг Xakep Score!

Дмитрий Косырев, политический обозреватель МИА "Россия сегодня"

Охота на "русских хакеров" в Америке ведется не только из русофобии: еще неизвестно, кого боятся больше, — нас или китайцев. Историй с китайскими хакерами, "угрожающими США", сколько угодно, просто мы в России по понятным причинам этого не замечаем — зато на них обращают внимание в КНР.

Например

Вот рядовой, в сущности, материал из американского журнала Foreign Policy. Прокуратура США раскрыла нечто "похожее" на группу хакеров, связанных с китайским государством, и предъявила подозреваемым обвинения. Их фирма "Боюйсек" уже закрыта.

Три компьютерных гения (их фамилии — У, Дун и Ся) якобы взломали системы американского подразделения Siemens, рейтингового агентства Moody’s и еще Trimble, занятой GPS-навигацией. С кем не бывает — может, и взломали, но тут зазвучали знакомые мотивы. Дословно так: "Накопленные улики и расследования частной фирмы по безопасности подсказывают, что компания является филиалом могущественного китайского Министерства госбезопасности и, видимо, оперирует как прикрытие для кибершпионажа".

Неназванная частная фирма "подсказывает", что ей что-то такое "видимо"… А поточнее фактов не нашлось? И если таковых нет, то зачем на них намекать? А затем, что так страшнее. Примерно как с "русскими хакерами", которых, как покемонов, ловят уже почти год в конгрессе США, и там то же самое: кто-то "подсказывает" и "видимо".

История даже слегка обидная — мы-то думали, что у русских монополия на хакерство в США. А оказывается, у нас ее отбирают китайцы.

"Китаефобия", кстати, трясет не только Америку. Есть еще дальняя провинция мировой политики — Австралия. Пекинское издание Global Times рассказывает о том, как в Австралии сейчас разворачивается примерно такая же, как в США, история , причем на высоком политическом уровне. Покинул свои посты в тамошнем конгрессе сенатор Сэм Дастиари. Он (опять же, "как утверждают") сообщил китайскому бизнесмену по имени Хуану Сянмо, что за тем следят австралийские спецслужбы. Доказательств опять ни у кого нет, но раз "утверждают", то сенатору одна дорога — в отставку. И особенно радостно на это реагирует премьер-министр Малькольм Тернбилл, который раньше, "как утверждают, обедал с китайским инвестором", и СМИ подняли по этому поводу громкий крик.

Да, главное я не сказал: Хуан Сянмо, не просто бизнесмен, а "подозревается в связях с Компартией Китая".

Это же как — "подозревается"? Речь о правящей в его стране партии, как можно не иметь с ней никаких связей? Не говоря о том, что значит партия вообще, в ней ведь, напомним, состоит чуть не 90 миллионов человек. Но тут мы возвращаемся в США и вспоминаем, что там страшным обвинением стала любая встреча американца с послом России или вообще любым россиянином.

И таких историй в США и странах-сателлитах сколько угодно.

В общем, дело вовсе не только в России. И предварительный диагноз явлению в целом понятен: паранойя. Остаются только вопросы, почему она возникла именно сейчас и какие у нее особенности. В деталях, как всегда, самое интересное.

Уточним диагноз

В упомянутом выше китайском материале насчет австралийских скандалов приводится давнее высказывание одного из прежних премьер-министров Австралии Тони Эббота. А именно: австралийской политикой в отношении Китая движут две эмоции — страх и жадность. Жадность потому, что без китайских инвесторов и торговых партнеров Австралия будет выглядеть очень бледно. Страх — по той же самой причине.

Но и в США то же самое. Вот факты: одни только китайские туристы, студенты и прочие посетители Штатов дали этой стране еще в 2015 году около 30 миллиардов долларов. По данным на 2016 год, торговля товарами достигла 510 миллиардов, услугами — 110 миллиардов, а взаимные инвестиции доросли до 170 миллиардов.

Это означает, что с 1979 года (когда Китай, каким мы его сегодня знаем, только начинался) торговля с Америкой выросла в 207 раз. А еще это значит, что Китай — первый торговый партнер США, а Штаты — вторые для Китая (ЕС в целом на первом месте).

И здесь у нас серьезный контраст с ситуацией Россия — США, где деловые связи в десять раз слабее. Поэтому о "русских хакерах" можно орать в голос, а с китайскими все как-то неоднозначно — жадность сталкивается со страхом.

При этом, когда китайские инвесторы хотят купить на корню что-то для Штатов важное и стратегическое, то страх побеждает. А в других случаях, как с недавним визитом президента Дональда Трампа в Пекин, подписавшим там множество экономических соглашений, побеждает жадность (и желание "сделать Америку снова великой").

Заметим и то, как китайские власти и СМИ реагируют на очередные припадки американской китаефобии — как большая собака на истерично лающую шавку. Китайцы терпеливо объясняют: лайте сколько угодно, это не отменяет того факта, что экономически мы связаны намертво.

И это не говоря о том факте, что Китай (как и Россия) вовсе не предлагает на глобальном уровне уничтожить Америку. Как заметил один из авторов лондонского "Экономиста", китайские идеи "альтернативы Западу" звучат эффектно, но формулируются расплывчато и непонятно что на практике означают. То есть бояться особенно и нечего.

…Простыми и антинаучными словами — пусть специалисты меня простят — паранойя означает неумение общественно активного человека правильно оценить свое место в обществе: ему все время кажется, что все вокруг то ли его обожают, то ли ненавидят и преследуют. Шизофреник — это, наоборот, мечтатель, уходящий от общества в свой иллюзорный мир. Но бывает еще и параноидальная шизофрения, сочетающая обе крайности.

Так вот, истерики США и Запада из-за русских и китайских хакеров (да и вообще по поводу своего меняющегося места в мире) выглядят, скорее, как параноидальная шизофрения. С одной стороны, хочется жить в иллюзиях собственной исключительности, да еще и хорошо, развивая с другими державами торговлю и инвестиции. А с другой — есть постоянные подозрения, что эти "другие" тебя ненавидят и хотят уничтожить.

В общем, жадность и страх.

На сегодняшний день тот, кто управляет интернетом, управляет миром. И, судя по всему, миром сейчас правят именно китайцы.

Понадобилось всего несколько лет для того, чтобы они стали представлять настоящую опасность для интернет-пользователей по всему миру. Они взламывают почту, работают с мировым трафиком и даже крадут военные тайны у других развитых стран. Последние, кстати, постоянно находятся в напряжении, ведь китайцы атакуют не простых граждан, а оборонные предприятия, которые производят технику и оружие. При этом местные власти настроены довольно решительно. Они утверждают, что готовы даже защищать своих хакеров физическими силами. Информация для них настолько важна, что они будут активно отстаивать свое право владеть ею.

Активно работать китайские хакеры начали с 2006 года. Они начали совершать атаки на различные крупные сервера. В разное время атакам подвергались такие страны, как Франция, Индия, Южная Корея и т.д. Больше всего возмущения в ответ на попытки вторгнуться в личное пространство проявили США. Американцев стали активно атаковать в 2009 году. Тогда вирусным атакам и другим воздействиям кибер-шпионов подвергались и простые жители Соединенных Штатов Америки, и высокопоставленные лица. Также, достаточно активно хакеры атаковали и Японию. Возможно дело в том, что это страна-конкурент, у которой действительно есть что «одолжить», а возможно дело и в извечной конкуренции и борьбе с этой страной.

Сейчас китайские хакеры значительно выросли в профессиональном плане. Они освоили новые технологии и способны добывать практически любую информацию, и справляться со взломом даже самых сложных и защищенных устройств.

Кстати, вот еще один интересный факт о Китае: хакером здесь можно работать абсолютно официально. Некоторые талантливые молодые люди, которые прекрасно разбираются в современных технологиях, могут пойти на службу к местному правительству. В этом случае они будут заниматься своим любимым делом, не боясь того, что их за это накажут. Как правило, эти люди занимаются взломом серьезных корпораций.

Крупнейшие скандалы

С китайскими хакерами связано достаточно много международных конфликтов, которые многократно озвучивались в СМИ. Чтобы убедиться в том, что они действительно крутые, достаточно упомянуть об их самых ярких достижениях из тех последних лет.

Один из самых крупных скандалов 2017 года – это кража китайскими хакерами данных компании Siemens . Трое китайских хакеров украли больше 400 гигабайт данных. Все они были маркированы фразой «коммерческая тайна».

В 2018 году китайцам удалось получить доступ к сервису Moody’s Analytics . Хотя процесс получения доступа к внутреннему почтовому сервису компании оказался сложным и затяжным, все это было не напрасно, ведь им удалось получить наработки этой компании. Некоторое время вся информация, отправляемая по почте в Moody’s Analytics приходила китайцам. Это помогло компании Trimble создать такой же продукт, но, не потратив на это столько времени и денег, сколько потратили конкуренты.

Еще один крупный скандал связан со смартфонами , на которых было установлено вредоносное обеспечение для слежки за пользователями. Волна возмущения поднялась когда один из сотрудников Kryptowire во время отдыха заметил, что его новый китайский телефон даже в режиме покоя генерирует трафик. Как оказалось позже, похоже обстоят дела и с другими смарфтонами на базе андроид, произведенными на территории Китайской Народной Республики. Телефоны самостоятельно собирали личные данные о своих владельцах и направляли их на сторонние сервера. При этом все делалось без разрешениясамих владельцев. То есть, никто из них не давал своего согласия на то, чтобы их личная информация оказывалась в публичном доступе. Купить такие смартфоны, которые сливают информацию о своих владельцах, можно было практически во всех крупных интернет магазинах. В крупных американских СМИ было заявлено, что в Китае таких смартфонов было создано на сумму больше чем в семьсот миллионов долларов.

Все это привело к «облачной войне». Американские и китайские производители начали конфликтовать. Компаниям, замешанным в этом скандале было запрещено покупать американские процессоры. Запрет должен продлиться семь лет. Американским же компаниям это наоборот идет на пользу, ведь таким образом они фактически убрали своих конкурентов. Поэтому многие пользователи сети склонны считать, что на самом деле американским компаниям плевать на то, собирает ли кто-то личные данные. Все думают только о своей собственной прибыли и о том, чтобы как можно более успешно уничтожить конкурентов.

Еще один достаточно крупный скандал связан с похищением китайскими хакерами проекта ракеты . В этом году им удалось взломать сеть морского флота Америки. В короткие сроки получилось украсть сложный проект противокорабельной ракеты. Такие экземпляры уже до 2020 года должны были дополнить большинство американских подлодок и сделать их более надежными и подготовленными ко вражеской атаке. Теперь же проект с предварительным названием «морской дракон» оказался под угрозой. Пока никто не знает, насколько работа китайских хакеров изменит расстановку сил.

Перед саммитом Трампа и Ким Чен Ына китайские хакеры тоже активизировались. Определить точную их цель сложно. Предположительно, кибершпионы просто хотели получить больше секретных данных из Кореи пока все сконцентрированы на политической шумихе.

Бытовой шпионаж

Впрочем, далеко не все хакеры заинтересованы в политических играх и похищении какой-то секретной информации. При этом даже самые простые бытовые хакеры в Китае работают на очень высоком уровне.

Так, например, им удалось научиться максимально быстро обходить блокировку айфонов, которая многим казалась неуязвимой. Они даже выложили обучающее видео на Ютубе. Кроме того, хакеры даже начали продавать специальные устройства, которые помогают в считанные секунды взломать сразу три айфона. Плюсом является то, что они сразу же предложили и схему защиты. Чтобы ваш айфон не был взломан китайскими умельцами, достаточно просто ставить защитный пароль из шести, а не из четырех цифр. Кроме того, важно, чтобы там были не только цифры, но и буквы латинского алфавита.

Также случаются и какие-то более мелкие скандалы, связанные с тем, что кибер-шпионы взламывают местных провайдеров, и получают информацию о своих успешных соотечественниках.

Оказавшись два года назад на втором месте по финансированию кибервойн по данным Zecurion Analytics, Китай явно не собирается останавливаться на достигнутом. Сегодня, когда типичные заголовки Reuters и Bloomberg сообщают об очередной кибератаке на Siemens, Trimble, Moody’s и даже о попытках хакеров повлиять на конфликт в Южно-Китайском море, можно констатировать, что такими темпами китайские хакеры скоро перехватят первенство у русских.

depositphotos.com

Австралия отказалась от Huawei в качестве подрядчика на подводном кабеле, соединяющем ее с Соломоновыми Островами, опасаясь угрозы национальной безопасности в получении Китаем доступа к интернет-инфраструктуре страны.

Bloomberg сообщает, что в 2016 году общее число китайских кибератак утроилось: тогда жертвами атак по всему миру стали сразу семь оборонных предприятий, специализирующихся на производстве ракет, радаров и навигационных технологий, пять министерств, четыре авиационные компании и две организации из сферы ядерной энергетики.

Эксперты Лаборатории Касперского также фиксируют участившиеся в 2017 году кибератаки китайских хакеров на государственные структуры и военную промышленность России. При этом глава бюро кибербезопасности Управления киберпространства КНР Чжао Цзэлян даже не скрывает готовности Китая применить военную силу для обеспечения своей информационной безопасности.

Господряд

В обнародованном в сентябре 2017 обвинительном заключении федеральные прокуроры в Питтсбурге, утверждают, что компания Boyusec (официальное название Bo Yu Guangzhou Information Technology Co.), специализирующаяся на кибербезопасности, в частности, трое ее китайских сотрудников (двое из которых соучредители Boyusec) причастны к взлому трех крупных компаний: промышленного гиганта Siemens, агентства по экономическому анализу Moody’s и компании-оператора GPS Trimble.

Эти компании зафиксировали утечку важных данных. Согласно опубликованным данным, добычей злоумышленников стали около 407 Гб данных, относящихся к категории коммерческой тайны, касательно энергетических, технологических и транспортных предприятиям Siemens.

Получив несанкционированный доступ к внутреннему почтовому серверу Moody’s Analytics, хакеры разместили правило пересылки электронной почты топ-менеджмента компании на учетную запись, контролируемую злоумышленниками. Помимо этого, сотни файлов, включая сжатые данные, которые помогли бы конкуренту Trimble создать аналогичный продукт, не затрачивая миллионы долларов на исследования, были похищены с серверов GPS-оператора.

Теперь, когда Wall Street Journal утверждает, что компания прекратила свою деятельность месяц назад, мало кто вспомнит, что именно Boyusec подозревали в осуществлении кибер-шпионажа в пользу Разведывательной Службой Министерства Государственной Безопасности Пекина, а также в связях с глобальной ИКТ- компанией Китая Huawei Technologies, которая была уличена Пентагоном в связях с китайскими военными.

Согласно внутреннему отчету Объединенного управления разведки J-2 Пентагона, Boyusec и Huawei работали вместе над созданием продуктов безопасности, которые были загружены в компьютерное и телефонное оборудование китайского производства, что позволяло китайской разведке собирать данные и контролировать компьютерное и телекоммуникационное оборудование.

Анонимная группа, известная как Intrusion Truth, опубликовала данные, которые связывают «подрядчика» китайской разведки Boyusec с кибератаками, которые были совершены группой кибер-шпионажа, известной как APT3. Согласно Intrusion Truth и Recorded Future, Boyusec является лишь одним из многих подрядчиков по кибербезопасности, которые китайское правительство использует для поддержки своих операций по сбору информации в рамках кибер-разведки.

Оба источника утверждают, что Boyusec отчитывается перед Центром оценки безопасности информационных технологий в Гуандуне (или ITSEC провинции Гуандун), который является местным подразделением Центра оценки информационных технологий Китая (CNITSEC), организации, управляемой Министерством государственной безопасности Китая (MSS). Эта иерархическая структура хорошо известна и ранее была раскрыта в публикациях Оксфордского университета.

Смартфоны-терминаторы

Сотрудник, специализирующейся на безопасности в ИТ компании Kryptowire купил на отдыхе смартфон BLU R1 HD и случайно обнаружил подозрительный сетевой трафик, который генерирует новый гаджет.

Позднее, Kryptowire определила несколько моделей мобильных устройств Android, содержащих прошивку, которая собирала конфиденциальные личные данные о своих пользователях и передавала эти конфиденциальные данные на сторонние серверы без раскрытия или согласия пользователей - эти устройства были доступны через крупные интернет-магазины в США (Amazon, BestBuy, например) и включали самые популярные смартфоны.

Масштабы бедствия, который, как оказалось, не был ограничен одним телефоном, и вправду поражают: New York Times оценил количество пораженных телефонов и прочих интеллектуальных устройств, которые держали связь с китайскими серверами, принадлежащими компании Shanghai Adups Technology Company, более известной как Adups, в более, чем 700 миллионов.

По словам вице-президента Kryptowire Тома Кариянниса, вредоносное программное обеспечение поставлялось предустановленным в устройства и осуществляло наблюдение в тайне от пользователей. Подобный вирусный функционал был обнаружен также на телефонах компании Huawei и еще одной крупной китайской телекоммуникационной фирмы ZTE (второй по величине после Huawei) и, представлял по мнению экспертов, встроенный «бэкдор», отправляющий каждый 72 часа полное содержимое текстовых сообщений, списков контактов, журналов вызовов, информации о местоположении и других данных с устройств на сторонний сервер в Китае.

Все это привело к ряду действий со стороны США и ее союзников по отключению китайских ИКТ-гигантов от американского рынка. В январе один из крупнейших американских операторов мобильной связи AT&T Inc. отказался от планов продажи телефонов Huawei в США, а в апреле власти , в том числе используемые компанией процессоры Intel и Qualcomm в течение семи лет.

Кроме того, по данным Reuters санкции США могут повлечь невозможность использования операционной системы Android от Google для мобильных устройств ZTE, что фактически поставило под вопрос существование самой компании.

Ранее индийские власти также запретили использование китайского оборудования от компаний Huawei и ZTE в приграничном регионе. Все это напоминает очередной эпизод торговой войны в силу косвенности отдельных доказательств и с учетом того, что упомянутые ИКТ-гиганты из Китая, представляют серьезную конкуренцию продукции американских компаний, которые также были замешаны в слежке за своими пользователями.

NSA и другие американские разведывательные агентства вряд ли действительно беспокоятся о том, что Huawei и ZTE шпионят за пользователями через «бэкдоры» в их телефонах. Они скорее обеспокоены тем, что китайские ИКТ-гиганты могут получить техническую возможность контроля телекоммуникационного оборудование, которое китайская компания успешно поставляет в США, и на котором строится сетевая инфраструктура страны.

Великая пушка

«Великая пушка» (Great Cannon) вошла в лексику кибервойны наряду с «Золотым щитом», или Великим Китайским файерволом, после того, как новый инструмент цензуры в Поднебесной был назван и описан исследователями из Университета Торонто. В отличие от Великого файервола, который активно изучает весь трафик на проложенных проводах, идущих в Китай и из Китая, «Великая пушка» - это оружие нападения, отличный инструмент атаки, который перехватывает зарубежный интернет-трафик, поступающий на китайские интернет-сайты, «дополняет» его вредоносным кодом и перенаправляет по своему усмотрению.

«В то время как источником атаки является часть инфраструктуры Великого файервора, атака осуществляется отдельной наступательной системой с различными возможностями и архитектурой, которую мы называем «Великой пушкой», - пишут авторы исследования.

По мнению авторов исследования из Университета Калифорнии в Беркли и Университета Торонто, недавно «Большая пушка» собрала трафик, предназначавшийся для Baidu (крупнейший китайский поисковик, аналог Google), а затем перенаправила его, уже в виде DDoS-атаки, на популярный у программистов сервис GitHub и сайт GreatFire.org, помогающий обходить применяемые в Китае интернет-блокировки, а также размещающий «зеркала» СМИ, запрещенных в Китае (например, The New York Times).

Атака, которая длилась 4 дня, использовала в качестве оружия трафик обычных пользователей китайского интернета. Временные задержки при загрузке тех или иных ресурсов увеличились всего на 1,75% - именно столько потребовалось на перехват трафика и его превращение во вредоносные запросы. Это сделало атаку незаметной для осуществляющих ее веб-серферов.

Впрочем, есть один простой способ защититься от «Великой пушки» шифровать все веб-сайты в Интернете. Система при всей своей сложности не сможет манипулировать трафиком, который эффективно шифруется. Протоколы SSL/TLS (которые большинство пользователей обычно используют, когда видят на веб-сайтах аббревиатуру HTTPS вместо HTTP) отбрасывают соединения, в которых обнаруживаются следы постороннего вмешательства, такие, как оставляет «Великая пушка». Немалую роль в борьбе с этим орудием сыграл проект Linux Foundation - Let’s Encrypt, - предоставляющий всем желающим с середины 2015 года бесплатные SSL-сертификаты.

Поскольку перехваченными рискуют стать сообщения, которые общаются с любым сервером из Китая, не использующим криптографические защиты, это объясняет то, что ядрами «Великой пушки» становятся преимущественно рядовые китайские пользователи, которые ограничены «Великим китайским файерволом» в возможности использования и посещения зашифрованных ресурсов.

«Великая пушка» Китая является третьим известным правительственным орудием на просторах Интернета, которое использует технологию подделки незашифрованного интернет-трафик пользователей для контроля над информацией или организаций атаки. Его предшественниками были QUANTUM, используемая Агентством национальной безопасности США и британская GCHQ, о которой стало известно благодаря утечкам Эдварда Сноудена. Именно это обстоятельство не позволяет западным странам подвергнуть убедительной критике те методы обеспечения «кибер-суверенитета», которые применит Китай.

Как и в случае со слежкой за пользователями смартфонов, Китай не является первопроходцем в данных направлениях, а лишь умело копирует западный подход с учетом национальных особенностей, заявляя о себе, как о равноценном участнике кибервойн. В конце концов, кибервойна, как и обычная война, есть не что иное, как продолжение политики другими средствами, как говорил прусский военачальник Карл фон Клаузевиц.

И во многом в череде взаимных обвинений и уступок просматривается в первую очередь политическая мотивация, и один из последних твитов Дональда Трампа, тому явное подтверждение: «Председатель Китая Си и я сотрудничаем в деле предоставления возможности крупной китайской телефонной компании ZTE быстро вернуться в бизнес. Слишком много людей в Китае потеряли работу. Министерство торговли проинструктировано сделать все как надо!».

Касающейся военных технологий, была начата проверка степени уязвимости всей системы.

Вашингтон. Как сообщили чиновники и эксперты, китайские хакеры совершают атаки на системы подрядчиков ВМС США, чтобы красть любую информацию, от данных по техническому обслуживанию кораблей до информации по установленным на них ракетам, что послужило поводом для начала тщательной проверки кибер-уязвимостей в системах этих компаний.

Серия кибератак, произошедших за последние полтора года, указала на наличие слабых мест в этих системах, став, по словам некоторых чиновников, одной из самых разрушительных кибер-кампаний, связанных с Пекином.

Эти кибератаки коснулись всех ветвей вооруженных сил США, но подрядчики ВМС и ВВС США, очевидно, вызывали особый интерес у хакеров, стремившихся получить продвинутые военные технологии.

По словам одного американского чиновника, за прошедший год больше всего пострадали подрядчики ВМС США.

Данные, предположительно украденные у подрядчиков и субподрядчиков ВМС США, - это зачастую чрезвычайно ценная секретная информация, касающаяся современных военных технологий. Жертвами хакеров стали не только крупные, но и мелкие компании, которым попросту не хватает ресурсов для того, чтобы вкладывать их в защиту своих компьютерных систем.

В ходе одной из наиболее крупных хакерских атак, о которой стало известно в июне, были украдены секретные планы по созданию сверхзвуковой противокорабельной ракеты, которую, по словам американских чиновников, планировалось установить на американские подводные лодки. Хакеры совершили атаку на неназванную компанию, которая работала по контракту на Центр боевого применения подводных сил (Naval Undersea Warfare Center) ВМС США в Ньюпорте.

Хакеры также совершали атаки на те университеты, где есть специальные лаборатории по разработке новых технологий, которые смогут использовать ВМС и другие войска. Об этом свидетельствуют данные проверок, проведенных фирмами, специализирующимися на вопросах кибербезопасности.

Секретарь ВМС США Ричард Спенсер (Richard Spencer) распорядился провести проверку слабых мест в системах его рода войск, которые могут помочь противникам получить доступ к важной информации. По словам чиновников, секретные результаты первоначальной оценки этой проблемы, которые были переданы г-ну Спенсеру несколько дней назад, подтверждают обоснованность тревоги и подготавливают почву для ответной реакции со стороны ВМС США.

Чиновники ВМС отказались сообщить, сколько именно атак было совершено за минувшие полтора года, однако они все же сказали, что таких атак было «немало», добавив, что эти атаки неприемлемы.

«Атаки на наши системы - это не новость, но попытки украсть важную информацию становятся все активнее и изощреннее - написал г-н Спенсер в служебной записке, которая в октябре попала в руки журналистов Wall-Street Journal. - Мы должны действовать решительно, чтобы полностью изучить природу этих атак и то, как можно предотвратить дальнейшие потери ключевой информации».

В служебной записке г-на Спенсера Китай не упоминается. Но, по словам чиновников, жертвами хакерских атак стали те компании, которыми Китай интересуется. Кроме того, хакеры оставили следы, которые указывают на причастность Пекина.

В пятницу, 14 декабря, представители ВМС США сообщили, что в служебной записке г-на Спенсера «нашла отражение серьезность, с которой [ВМС] относятся к приоритетности кибербезопасности в эпоху возобновившейся борьбы между державами, чтобы наши флот и морская пехота смогли сохранить и увеличить наше военное преимущество перед любым противником».

Китайские чиновники не отреагировали на нашу просьбу прокомментировать ситуацию, но они отрицают свою причастность к кибератакам.

Хотя в ходе большинства атак хакеры предпринимали попытки украсть секретные данные, чиновники ВМС утверждают, что Китай также хочет показать, что с его стороны может исходить угроза иного рода несмотря на то, что китайский флот и военно-воздушные силы уступают американским.

«Они нацелились на наше слабое подбрюшье, - сказал один чиновник оборонного ведомства. - Это ассиметричный способ нанести удар по США без необходимости открывать огонь».

Следы, указывающие на китайских хакеров, включают в себя признаки удаленного управления вредоносной программой с компьютерного адреса, находящегося на острове Хайнань, а также задокументированное применение ряда инструментов, которые характерны для китайских хакерских группировок.

Том Боссерт (Tom Bossert), который до апреля был советником президента Трампа по вопросам внутренней безопасности, сказал, что китайцы взламывают системы вооруженных сил США и других организаций по самым разным причинам - иногда чтобы саботировать американские системы, иногда чтобы украсть информацию, иногда чтобы получить конкурентное преимущество путем кражи интеллектуальной собственности. По словам американских чиновников, у них есть секретные источники и методы, позволяющие им точно определить, что ответственность за хакерские атаки несет Китай.

«Министерству обороны крайне трудно защищать свои собственные системы, - сказал г-н Боссерт. - Это вопрос доверия и надежды - защита систем его подрядчиков и субподрядчиков».

Анализ г-на Спенсера появился как раз в тот момент, когда Министерство обороны старается направить свою гигантскую бюрократическую машину в сторону более ответственных практик в области кибербезопасности и убедить субподрядчиков в необходимости защищать их системы.

По словам одного чиновника, субподрядчики, работающие на разные роды войск, зачастую сильно отстают в вопросах кибербезопасности и нередко становятся жертвами хакерских атак, от которых страдают другие ветви.

Высокопоставленные чиновники Пентагона считают, что процесс обеспечения проектов, выполняемых в интересах вооруженных сил, не позволяет возлагать ответственность за кибербезопасность на подрядчиков и субподрядчиков.

Анализ г-на Спенсера совпал по времени со стремлением администрации Трампа призвать Китай к ответственности за его непрекращающиеся попытки украсть информацию у американских компаний посредством кибератак и вербовки сотрудников этих компаний - ради экономической прибыли и развития в военной сфере.

Китайских хакеров обвиняют в краже интеллектуальной собственности американских компаний на сумму в несколько миллиардов долларов в год, и за последние несколько недель Министерство юстиций США выдвинуло целую серию обвинений, возложив ответственность на Пекин. Ожидалось, что на этой неделе против китайских хакеров будут выдвинуты новые обвинения, однако их пришлось отложить из-за того, что в результате могут быть обнародованы секретные данные. Кроме того, следователи убеждены, что хакерская атака, о которой недавно сообщила корпорация Marriott International, - это дело рук китайцев.

Экспертам в области кибербезопасности удалось установить, что хакерские атаки на подрядчиков и субподрядчиков ВМС США были совершены членами предполагаемого хакерского отряда китайского правительства под названием Temp.Periscope или Leviathan, который часто прибегает к фишинговым схемам, чтобы взламывать компьютерные сети.

Эта группа действует как минимум с 2013 года, и ее деятельность направлена в первую очередь против американских и европейских компаний.

Активность Temp.Periscope заметно снизилась в 2015 году - примерно в тот момент, когда тогдашний президент США Барак Обама и лидер Китая Си Цзиньпин подписали двустороннее соглашение, в котором они обещали воздерживаться от экономического шпионажа, а также на фоне процесса реорганизации китайской армии, как сообщает американская фирма FireEye, которая пристально следит за деятельностью этой группы хакеров. В середине 2017 года Temp.Periscope снова принялась за дело.

В последние несколько недель американские чиновники говорят, что Китай перестал выполнять условия того соглашения.

Бен Рид (Ben Read), старший аналитик в FireEye, отметил, что Temp.Periscope была одной из самых активных китайских хакерских группировок, за которыми его компания наблюдала в течение прошедшего года. Деятельность этой группировки была в первую очередь направлена на компании, связанные в ВМС, однако она также совершала атаки против других организаций, которые могли иметь отношение к стратегическим интересам Китая в Южно-Китайском море, включая некоторые политические организации Камбоджи.

«Хотя они сосредоточились в первую очередь на компаниях, сотрудничающих с ВМС, они в определенном смысле представляют собой полноценную разведывательную службу», - сказал г-н Рид.